在信息爆炸的时代,网络匿名成为人们追求自由与隐私的象征。随着网络犯罪的日益猖獗,匿名破解技术应运而生。本文将深入探讨匿名破解的原理、方法及其在现实生活中的应用,以期让读者对这一神秘领域有更全面的了解。

一、匿名破解的原理

匿名,顾名思义,是指在网络世界中隐藏真实身份的行为。匿名破解,即通过各种技术手段,揭示匿名者的真实身份。其原理主要包括以下几个方面:

1. 数据挖掘:通过对海量网络数据的分析,寻找匿名者留下的蛛丝马迹。

2. 画像分析:结合匿名者的行为特征、社交关系等信息,构建其个人画像。

3. 逆向工程:逆向分析匿名工具的原理和算法,寻找破解方法。

4. 法律法规:依据相关法律法规,对匿名者进行调查和处罚。

二、匿名破解的方法

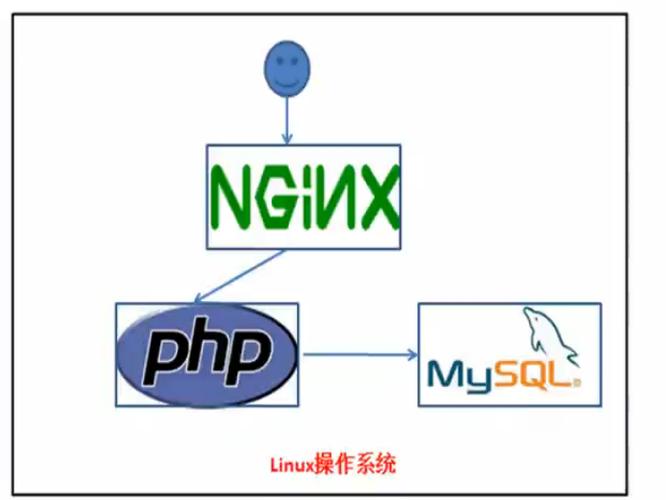

1. 服务器端破解:针对匿名平台的服务器进行攻击,获取匿名者的登录凭证。

2. 数据泄露:利用匿名者泄露的数据,如邮箱、密码等,揭示其真实身份。

3. 通信分析:对匿名者之间的通信进行监听,分析其交流内容,寻找线索。

4. 逆向破解:针对匿名工具进行逆向工程,寻找破解方法。

三、匿名破解的应用

1. 打击网络犯罪:匿名破解有助于警方追踪网络犯罪分子,维护社会治安。

2. 保护公民隐私:通过匿名破解,可以防止匿名者滥用网络空间,侵犯他人隐私。

3. 促进网络安全:匿名破解有助于提高网络安全意识,推动相关技术的研究与发展。

4. 维护网络秩序:匿名破解有助于打击网络谣言、虚假信息等不良现象,维护网络秩序。

四、匿名破解的伦理争议

1. 隐私权与言论自由:匿名破解在一定程度上侵犯了他人的隐私权,引发伦理争议。

2. 法律边界:匿名破解在法律上存在模糊地带,如何界定其合法性与非法性成为难题。

3. 技术滥用:匿名破解技术可能被不法分子用于非法目的,引发安全隐患。

匿名破解技术在现实生活中的应用具有重要意义。在追求技术进步的我们应关注其伦理争议,确保其在合法、合规的框架内发展。以下是一些关于匿名破解的权威资料,以增强说服力:

1. 《网络安全法》第四十二条:任何个人和组织不得利用网络传播淫秽色情信息;不得利用网络从事违法犯罪活动;不得利用网络侵犯他人合法权益。

2. 《计算机信息网络国际联网安全保护管理办法》第六条:任何单位和个人不得利用国际联网制作、复制、查阅和传播宣扬封建迷信、淫秽、色情、赌博、暴力、凶杀、恐怖,教唆犯罪等违法和不良信息。

3. 《中华人民共和国宪法》第三十五条规定:中华人民共和国公民有言论、出版、集会、结社、游行、示威的自由。

在科技与隐私的较量中,我们应保持理性思考,平衡匿名破解的利与弊,共同维护网络空间的和谐与安全。