相应头是在做事器发送页面的HTML代码之前,从做事器发送到浏览器。这些头信息包含着关于下列内容的有用信息:做事器希望的通信办法,页面类型,以及诸如截止日期和内容类型这样的元数据。相应是获取Web运用的先关信息的绝佳来源,对付我们想通过它实现的分外功能来说,尤其如此。

相应头是攻击者用于查找运用特有信息的地方。与你的Web做事器和平台干系的信息将会作为标准要求的一部分被透露出去。

办理方案

正如3.3节中所提到的,你可以在要求头阁下找到相应头,也可以通过代理来找到头信息,比如WebScarb。我们将利用这项任务来向你先容TamperData,它是一个方便的工具,可以用在这项任务和其他几项任务中。

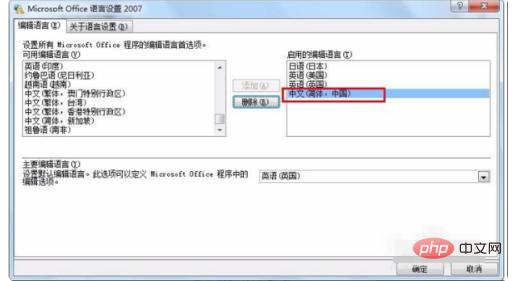

按照2.2节,安装TamperData。它的安装方法与大多数附加组件相同。

从“工具”菜单中打开TamperData,然后浏览到某个页面。在TamperData窗口中,你会创造它列举出了访问过的页面,这与WebScarab和FireBug是一样的。单击某个页面,就会显示出要求头和相应头,如图3-12所示。

谈论

相应头和相应本身之间存在着差别。相应头描述相应,它们是元数据。例如,相应头常日会包含以下内容:

状态(Status)

内容类型(Content-Type)

内容编码(Content-Encoding)

内容长度(Content-Length)

截止日期(Expire)

追后修正韶光(Last-Modified)

多年来,相应头有所蜕变,因此,最初的规范(可以从http:///http://www.w3.org/Protocols/rfc2616/rfc2616-sec6.html访问)只对个中某些项(比如状态)而言是精确的。

其余,有些相应头会显示。做事器软件以及相应发出的日期和韶光。如果你许可Internet上的每个人看到你正在利用的做事器和平台,那么现在就该当确保你安装了最新的补丁,并阻挡了统统已知的漏洞。

请特殊把稳Content-Type头信息。大多数韶光它只不过是像“text/html;charset=UFT-8”这样的内容,表示正常的HTML相应和编码。不过,它也可能引用外部运用或引起非常的浏览器行为,而这些非常之处正式攻击可能悄悄潜入的地方。

例如,已知有些旧版的PDF阅读器会实行通过查询字符串传入的JavaScript(详细情形请访问http://www.adobe.com/support/security/advisories/apsa07-01.html)。如果你的运用供应PDF,那么它是直接将Content-Type设置为applicant/pdf吗?又或者它设置了Content-Disposition头信息,哀求用户先下载PDF,从而避免了任何JavaScript趁虚而入?

动态重定向是另一项危险的特性,由于它们可能会被攻击者用来将恶意网站的链接伪装成你的网站的链接,从而滥用了用户对你的网站的信赖。作为链接,动态重定向常日具有如下形式:

http://www.example.com/reirect.php?url=http://ha.ckers.org

可以看到,这些细节可能很难对付。如果你的运用利用某种分外的头信息来处理文件上传、下载、重定向或任何其他事务,那么请确保研究了所有详细的安全戒备方法,由于实际的危险要比这里所能列出的还要多。

新的相应头仍在不断地被开拓出来。TrackBack、PingBack和RefBack是一种新的、常日被称为LinkBack的Web功能的相互竞争的标准。这些LinkBack供应了一种双向的链接功能。它们由于迎合了当前的博客热而备受欢迎。

例如,如果Fred从自己的博客链接到Wilma的博客,那么他们的博客托管做事可以利用某种标准进行通信,于是Wilma的博客将显示Fred链接到她的博客。HTTP头可帮助识别利用的是哪些标准,并传送链接信息。

搜索微信"大众年夜众号:TestingStudio霍格沃兹的干货都很硬核