• 网页修改一样平常有两种:显式和隐式。显式网页修改指攻击者为炫耀自己的技能技巧,或表名自己的不雅观点履行的网页修改;隐式网页修改一样平常是在网页中植入色情、诱骗等造孽链接,再通过灰色、玄色家当牟取造孽经济利益

• 攻击者为了修改网页,一样平常须要提前找到并利用网站漏洞,在网页中植入后门,并终极获取网站掌握权

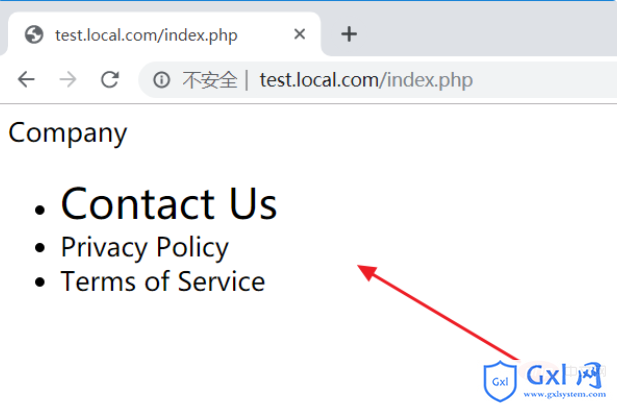

• 正常的公司首页

• 经由扫描创造目录下存在文件上传:upload.php,并且可以上传木马程序

【——全网最全的网络安全学习资料包分享给爱学习的你,关注我,私信回答“领取”获取——】

1.网络安全多个方向学习路线

2.全网最全的CTF入门学习资料

3.一线大佬实战履历分享条记

4.网安大厂口试题合集

5.红蓝对抗实战技能秘籍

6.网络安全根本入门、Linux、web安全、渗透测试方面视频

1、创造公司网站存在文件上传的页面,考试测验上传 webshell 可以成功

2、利用蚁剑连接 webshell 成功

3、在蚁剑中,修正公司首页的代码,在index.html中插入js代码,在页面中插入暗链

<script type="text/javascript">

var search=document.referrer;

if(search.indexOf("baidu")>0||search.indexOf("bing")>0||search.indexOf("soso")>0||search.indexOf("google")> 0||search.indexOf("sogou")>0)

self.location="http://www.4399.com/";

</script>

• 在页面中插入暗链后,只要 referer 中存在 baidu、google、sogou等的都会转到

www.4399.com 页面

• 也便是在以上这些搜索引擎中搜索到该站点,点击后,就自动会跳转到另一个站点

应急相应——事宜处置1、做事器可疑进程剖析

• 利用 PCHunter、Procexp64 等工具对进程、做事、启动项、任务操持进行剖析,未创造可疑进程

2、网站后门木马查杀• 通过对网站目录进行后门木马查杀,创造网站目录下存在一句话木马文件,名为

default.php,上传韶光为xxx (工具 D盾、河马等)

3、可疑用户剖析

• 经由查看后,创造做事器存在隐蔽用户 test$

• 通过打算机管理或者注册表中查看隐蔽用户

4、日志剖析

• 查看 Apache 干系日志,查看是否有非常访问的日志

5、结论

• 公司首页被植入暗链

• 攻击者疑似通过文件上传漏洞,上传木马程序,然后在首页源码中插入暗链,使得用户从各大搜索引擎进入首页的时候,跳转到另一个站点

应急相应——拔除与规复

1、删除暗链代码,如果网站源码有备份的话,直接从备份中还原

2、删除可疑目录下的webshell,删除 default.php文件,通盘查杀病毒以及 webshell

3、删除隐蔽用户、修正主机用户密码、数据库密码、网站后台密码等

4、进行渗透测试,查找系统漏洞,修补漏洞