当然根据共享软件的注册办法我们可以对症下药

黑客协会:黑客入侵网站爆破的思路

比如说没有注册的软件有功能限定、利用次数限定、利用日期限制等

我们就可以分别对待了!

我们只须要解除这些限定自然就达到了破解的目的了!

ftp爆破痕迹

在数据包3中没有创造108的痕迹,黑客在这里又换回了136来爆破。

如果没有提示,我们可以利用很多断点来完成这些操作

现今软件的保护办法有

1、序列号保护办法(注册码=f(机器码/序列号))

2、警告(NAG)窗口

3、韶光限定/次数限定。。

4、菜单功能限定

5、Key File保护

6、CD-Check

7、只运行一个实例

一些软件通过把注册码保存在.ini文件、注册表、.dat文件等等办法进行注册验证 常见断点设置(后面带\"大众\公众 的为常用的)

请点击此处输入图片描述

在红框处创造他已经爆出了精确的用户名,接下来便是密码了。

请点击此处输入图片描述

在这里就看到黑客已经成功爆出了密码,并在上岸后实行了一些命令。

请点击此处输入图片描述

右键追踪TCP流,创造黑客以 woshiftp/woshimima 登入了ftp,并依次实行了SYST/PORT/LIST/TYPE/RETR/QUIT命令

请点击此处输入图片描述

ftp的操作命令阐明一下吧

SYST 确定做事器上运行的操作系统

PORT 客户端选择端口

TYPE 定义文件类型以及打印格式 A(ASCII) E(EBCDIC) I(Image) N(Nonprint) T(TELNET)

LIST 列举指定目录下的子目录或文件

RETR 获取文件

QUIT 退出做事

以是黑客在这里首先确定了做事器系统版本,并拷走了conn.php文件

conn.php文件该当是一个定义数据库连接的脚本,黑客拷走它的目的应该是想审计代码漏洞。

学习黑客技能 入侵思路 推举书 《网络黑白》 某宝有售。

第8题:后来公司调度网络安全架构,成功戒备了黑客的攻击,接着又对数据包3进行了剖析,创造黑客在暴力破解ftp,并且成功得到了账号密码,黑客获取到的账号密码是什么(格式:账号/密码)

woshiftp/woshimima

第9题:黑客获取到账号密码后,并成功登入了ftp,黑客是在什么韶光登入ftp的?(格式:16:44:02)

22:02:23

第10题:黑客连接ftp的时候获取到了FTP的软件名称,做事器是用什么软件搭建FTP的

Serv-U

第11题:黑客成功登入ftp后,实行的第一条命令是什么?

SYST

第12题:黑客之后下载了一个相称关键的文件,该文件的名称是什么

conn.php

以是在开启ftp/telnet这些做事的时候不能偷

====================================================================

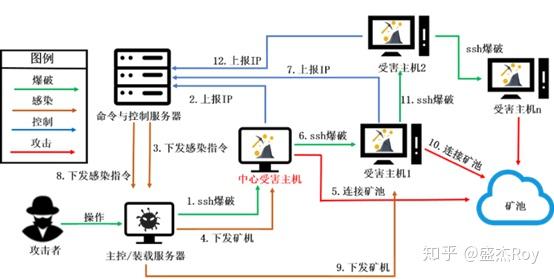

0x04 13-16题 telnet上传木马并提权

第13题:后来黑客又考试测验其他暴力破解其他端口,叨教黑客有针对哪个端口进行了暴力破解

第14题:通过剖析,创造黑客又在考试测验暴力破解Telnet,并且成功破解,获取到的用户名与密码是什么?(格式:账号/密码)

第15题:成功登入后,黑客在WWW眼前添加一个文件,文件名是什么?

第16题:通过详细剖析,黑客还添加一个别系用户,该用户的账号密码是多少?(格式:账号/密码)

telnet是一个远程上岸协议,类似ssh。不过telnet是明文传输,现在基本没人会开这个做事,都用ssh替代了。不过在一些掩护昂贵的老旧的设备上(比如科研设备)可能还会开启。

Telnet爆破

爆破telnet这个没什么好讲的,和爆破ftp差不多。telnet默认端口是23,一看数据包就知道了。

telnet包的数据并不会在info栏下显示出来,因此我们只有通过数据长度判断。

这里首先创造了一条长达4062的数据流

请点击此处输入图片描述

追踪TCP流创造黑客已经上岸进去,并准备对C:\WWW 下的文件进行操作

请点击此处输入图片描述

在红框内看到login用户名是administrator,而password则显得有些奇怪,有许多奇怪的点,这里是编码转换失落败涌现的问题。以是这里查看Hex16进制码

请点击此处输入图片描述

按照hex对ascll码,翻译出

0d=CR=回车

18=CAN=取消

00=NULL=截断

ff和fa还有f0这里没有对应的ascll码,我就不是很懂了,不过我判断黑客在输入xxb后回车该当便是上岸了,然后后面的该当便是自处理程序(?)

暴力破解的一样平常流程 初学者必看。

1、有壳者自然得先脱壳

2、试注册看看有何提示,让我们抓抓小尾巴

3、若有提示,用OD动态调试器或者是W32静态调试器查找缺点提示

4、来到缺点提示处罚析代码找关键CALL、关键跳!

5、修正代码

6、复制保存!