每天分享更多黑客技能,工具及体系化视频教程

作者:掌控学员-cyanswetgare

0x01 序言

一天同事找我,说找找怎么上传webshell。

(图片来自网络侵删)一家医院,在菜鸟src子域名ip下的。

0x02 端口扫描创造除了 3389 8080端口有特点。别的无

8080看看

phpinfo / phpmyadmin 两个打破点

windows系统

phpmyadmin 比较老能直接进。无密码登录等

0x03 phpMyadminphpmyadmin 写日志的办法 提webshell

太老了。连直接改都弗成,

直接实行SQL修正日志把。根据网站的报错绝对路径信息,修正

((想必这里有人问我为什么不直接写webshell,这里环境有点分外。ebshell识别不到。换种思路打破2020/7/13 补充这里webshell不能直接写,是由于医院的数据库查询INFO特殊多,会导致webshell识别不到,如果是写入system($_GET[cmd]) 人工传参是可以传参的到的,我换了antsword 菜刀其他版本 都统一回显空。error等,这里网站也下架了我也无法截图给你们看,要不我就随手画一个?((小声BB传入传参进去,echo 1 创造有回显,解释写system($_GET[])成功

可以实行。直接上CS

命令实行直接打过去

上来便是SYSTEM权限。

提权都免了

0x04 提取密码

阿这

抓不了明文。

只能抓hash了

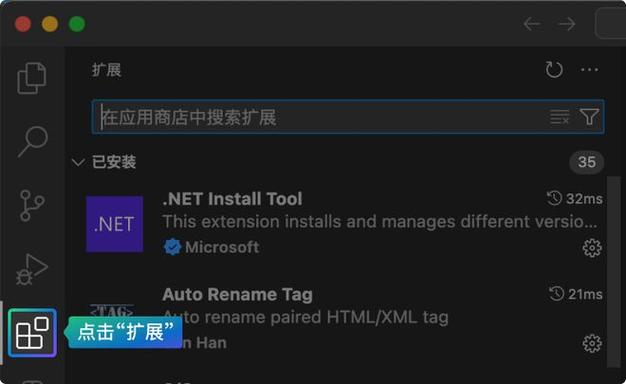

0x05 cs 详细流程

cs4

建立listener

名字随意填

Payload 一样平常选 http 和https 两种

http hosts 是你要反弹回来的主机地址

http host (stager)可以不用动

http port (C2) 自己想要绑定的端口,最好先检讨 端口是否有占用

建立好了监听会跳出 listen start

接下来天生payload

Attack > Spawns backdoor(第一个) > powershell Generator

选好你刚刚建立的监听器。payload 根据你自己想怎么打就怎么设的设置,

x64 看目标主机是不是64位 若是勾选,不是不勾选。

天生到xxx路径

欢迎搜索我的公众年夜众号:白帽子左一