约有 53 个 IP 地址被标记为传播 WellMess 和 WellMail 恶意软件的 IoC,包括: ● 209[.]58[.]186[.]196

● 209[.]58[.]186[.]197 ● 209[.]58[.]186[.]240 ● 220[.]158[.]216[.]130 ● 27[.]102[.]130[.]115

约 30%的 IP 地址的地理位置是喷鼻香港,其次是瑞士,占 8%。馬來西亞、中國、荷蘭及立陶宛佔 6%,其餘則由其他 17 個國家分占。

批量 IP 地理定位进一步显示,这些 IP 地址与 18 个域名干系联,包括。

● l250657a[.]justinstalledpanel[.]com ● vpn790641964[.]softether[.]net● musicparadisepros[.]org ● v1[.]kimiad[.]vn ● mp3dler[.]com

2020 年 8 月。透风机制造商受到打单软件的冲击到 2020 年 8 月,网络威胁连续笼罩着医疗行业。当时最令人忧心的事宜之一是针对 Boyce 科技公司的 DoppelPaymer 打单软件攻击。Boyce 原来是一家公交通信系统制造商,鉴于 COVID-19 的大盛行,决定制造呼吸机。

由于 DoppelPaymer 参与了一些打单软件的攻击,如针对 Visser Precision 和 Newcastle 大学的 攻击,网络安全研究职员最近发布了三个 Hash 作为 IoC。

● 624255fef7e958cc3de9e454d2de4ae1a914a41fedc98b2042756042f68c2b69 ● 624255fef7e958cc3de9e454d2de4ae1a914a41fedc98b2042756042f68c2b69 ● c66157a916c7f874bd381a775b8eede422eb59819872fdffafc5649eefa76373

列表中末了一个Hash联系了两个 IP 地址-148[.]251[.]213[.]132 和 5[.]9[.]198[.]84,这两个地址 的地理位置都在德国。在反向 IP 搜索的帮助下,创造了 8 个相连的域名。

虽然 VirusTotal 只报告了静态[.]84[.]198[.]9[.]5[.]client[.]your-server[.]de 的恶意,但其他域和 IP 地址也可能值得仔细检讨。

2020 年 9 月。遍及医疗做事医院被打单软件攻击美国最大的连锁医院之一 Universal Health Services(UHS)成为网络攻击的目标,导致其 IT 网 络瘫痪。这次攻击影响了大约 400 个医疗系统,包括救护车做事和实验室测试结果的通报。其 IT 团队花了三周韶光才使所有系统重新上线。

网络安全研究职员认为,这次攻击可能归咎于 Ryuk 打单软件可能通过钓鱼邮件分发。这让我们 不禁要问:在打击发生前几个月,UHS 医院的外不雅观域名注册趋势如何?

为了调查,我们随机查看了 6 个 UHS 举动步伐,并在反向 WHOIS 搜索上运行干系关键字,以查看在 攻击前一天 2020 年 1 月 1 日至 9 月 25 日期间注册的域名。

对付一些举动步伐,看到有几十个域名注册。然而,有些举动步伐在近九个月的韶光里只注册了一两个类 似的域名。经由进一步审查,这些域名看起来很可疑,由于它们与官方域名没有相同的 WHOIS 记录细节。个中一些域名还被停放。

2020 年 10 月。Trickbot 的目标是医疗行业10 月,针对医疗行业的网络攻击仍在连续,受害者不止 UHS 医院。美国联邦调查局(FBI)乃至向医疗行业发布了利用 Trickbot 进行打单软件活动的咨询警告。咨询中的 IoC 包括:。

● kostunivo[.]com ● chishir[.]com ● mangoclone[.]com ● onixcellent[.]com ● 23[.]95[.]97[.]59 ● 51[.]254[.]25[.]115 ● 193[.]183[.]98[.]66 ● 91[.]217[.]137[.]37 ● 87[.]98[.]175[.]85

这些 IP 地址有五个干系的域,从而可能扩大了 Trickbot IoCs 的列表,并有新的人工智能。此 外,域名的 DNS 查询结果返回了 4 个 IP 地址,所有这些地址在 VirusTotal 上都被标记为恶意。

2020 年 11 月。微软命名 3 个 APT 组织,目标是 COVID-19 疫苗制造商。本月的重点是微软提到,有三个 APT 集团是多个针对医疗行业的网络攻击的幕后黑手。这些组织 分别是 APT28(又称"Fancy Bear"或"Sofacy")、Lazarus 集团和 Cerium。虽然微软没有透露与 这些团体干系的 IoC,但我们创造了一些与前两个团体干系的 IoC。

Sofacy 因在活动中利用经由严重稠浊的恶意软件 Zebocry,通过 COVID-19 干系文件交付而闻 名。除了一个网址 https[:]//support-cloud[.]life/managment/cb-secure/technology[.]php 外,大部 分 IoC 都是哈希值。该域名的 DNS 查找结果指向 IP 地址 80[.]90[.]39[.]24,根据反向 IP搜索结 果,我们进一步找到了其余三个域名。

就 Lazarus 集团而言,有 8 个 URL 被标记为 IoCs。根域名的历史 WHOIS 记录显示,注册者大 多利用 Naver 或 Hanmail 来注册它们。在这 8 个域名中,只有 5 个域名在 VirusTotal 上被报告为 恶意域名,因此我们查询了它们的 DNS 记录,得到了它们的 IP 解析,确定了近 180 个关联域名。

2020 年 12 月,与疫苗干系的网络攻击和诱骗以及疫苗干系的域名 注册增加。与疫苗有关的网络攻击和诱骗,以及与疫苗有关的域名注册增加

COVID-19 疫苗一贯是整年的热门话题,但含有"疫苗"一词的域名注册趋势在 12 月达到顶峰。当 时一些国家的疫苗接种活动已经开始,我们估量这是疫苗干系域名注册量激增的主要驱动力。下 图反响了这一趋势。

同时,下图显示了公众年夜众利用谷歌趋势对搜索词"疫苗"的长期兴趣。

上述图表中的趋势是相似的,都在暗示人们对某一主题的兴趣会影响域名注册。

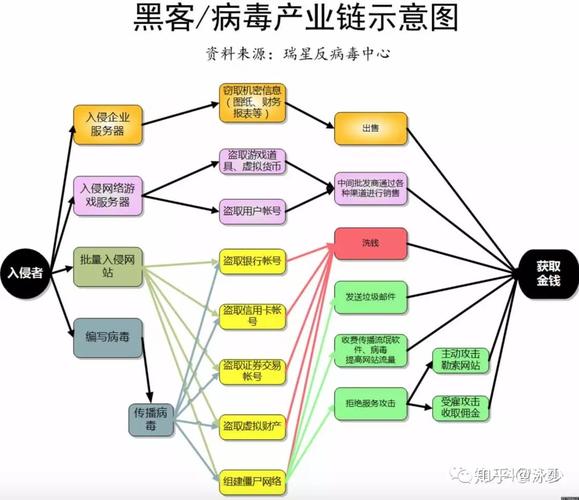

COVID-19 大盛行带来了重大的医疗干系和经济问题,但其影响也表示在虚拟天下。自大盛行开 始以来,网络安全专家每天看到的网络攻击多达 4000 次,与爆发前比较增加了 400%。这篇文章中先容的威胁只是网络空间中真正发生的一小部分。

(本文完)

请您持续关注订阅本号,我会定期更新有关互联网安全与威胁情报的信息。