网络安全涉及的内容非常广,其紧张的学习路线如下图所示。可以大略归纳为:

根本知识: Web发展简史、打算机网络、域名系统、HTTP标准、代码审计、WAF

信息网络: 域名信息、 站点信息、端口信息、其它

内网渗透: Windows信息网络、持久化、Linux信息网络、痕迹清理、其他

常见漏洞: SQL注入、XSS、CSRF、SSRF、命令注入、文件读取、文件上传、文件包含、XXE、模版注入、Xpath注入、 逻辑漏洞 、业务漏洞、配置安全、中间件、Web Cache欺骗攻击

措辞与框架: PHP、Python、Java、JavaScript、Ruby、C\C++、C#

防御技能: 总体思路、 团队培植、威胁情报、风险掌握、加固检讨、蜜罐技能、入侵检测、应急相应、溯源剖析

工具与资源: 工具列表、推举资源、爆破工具、下载工具、流量干系、嗅探工具、SQLMap利用

其他: 认证办法、谢绝做事攻击、DNS挟制、Docker

把稳,图中红线以下大家千万别触碰,我们作为安全职员或白帽子紧张是在红线以上去获取信息,再报告干系单位或提醒干系网站进行漏洞修复,尤其是谢绝做事,其毁坏性非常大。

未知攻,焉知防。未来的攻击办法将不局限于技能手段,每每会利用人性的生理弱点,利用社会工程学,结合多种办法来进行。同时,发动攻击的渠道和形式更加暗藏,配套工具更加匪夷所思,不随意马虎被察觉。总体表现为“更快速、更暗藏、更狡猾”。

随着网络安全法履行,2018年国家成立网络安全一级学科,全国的信息安全人才需求量越来越大。2017年年底,工信部中国电子信息家当发展研究院(赛迪)发布中国当前对网络安全人才的需求大约为50万人,但 目前海内国家安全厂商的安全类工程师加在一起也不过5万人高下,人才缺口巨大,到2020年缺口将达到140万旁边。供求比为1:10,是目前互联网人才供求差距最大的市场领域。

白帽子黑客是指热衷于研究网络与打算机,长于创造安全漏洞,他们并不做坏事,而是将漏洞及时供应给企业帮忙修复。大部分白帽子黑客是企业的安全职员,从事着安全培植与安全掩护的事情。

2.安全威胁案例

安全威胁案例各式各样,比如数据包透露、电信诱骗、京东透露12G用户数据等等。

案例一:电信诱骗

当我们收到一些电话或短信时,可能会去点击按键或链接,这类钓鱼操作会导致我们的个人隐私透露。2013年京东透露了海量用户数据,其事理是黑客进行脱库(数据库)操作,脱库之后他们还会连续挖掘用户的隐私信息。用户在利用京东、淘宝等网站时,很可能会设置相同或附近的用户名、密码,通过撞库能获取更多有代价的信息,他们再卖这些黑产数据。

案例二:伪基站

伪基站是指移动小型基站,可以定位你的GPS位置,再发送欺骗短信或电话。比如,骗子伪装成95588,利用伪基站向手机发送短信,当用户按照短信提示登录钓鱼网址时,他的银行卡号和密码就会被透露。

除了诱骗,还会建立同盟调查信息库,可以查看到开房记录、上网记录、常住暂住人口信息。

案例三:企业造孽竞争

某个药业公司须要研发一种药,想对用户人群的需求和购买力做个评估,但是做调研的韶光本钱和人力本钱太大了,他们就会想一些“捷径”。找到黑客,让其进某医院的病例数据库,把病例数据复制下来,直接剖析。

再比如某网站为惊醒大家把稳摄像头安全,实现如下图所示直播功能(Network live IP video cameras)。

案例四:AI骚扰电话

2018年315晚会曝光了AI+骚扰电话、WiFi探针盒子、APP索取敏感信息等家当链。

AI骚扰电话: 又称智能骚扰电话机器人,AI电话机器人仿照一种甜美的声音进行电话推销,并运用于各个领域,如保险、地产、教诲、汽车、贷款等。

WiFi探针盒子: 当用户手机无线局域网处理打开状态时,会向周围发出探求无线网络的旗子暗记,探针盒子创造这个旗子暗记,就能迅速识别出用户手机的MAC地址。而MAC地址可以转换成IMEI号,再转换成手机号码。为了获取更多用户个人信息,一些公司将这个小白盒子放在阛阓、超市、便利店、写字楼等,在用户绝不知情的情形下,搜集个人信息。

APP索取敏感信息: 某些手机APP恶意网络用户隐私信息 ,并天生用户画像,通过电话、短信、微信、QQ等发送个性化广告。APP安装时,须要赞许权限才能安装,此时它能读取用户信息,比如315晚会曝光的墨迹景象APP隐私透露案例。

315晚上线程,安全职员演示了基于这三个家当链,通过APP抓包,获取一个人的身份证和个人信息全部完全暴露,截取信息包括WIFI、SSID号、密码信息等。

3.APT攻击高等

APT(Advanced Persistent Threat)高持续性威胁,利用前辈的攻击手段对特定目标进行长期持续性网络攻击的形式。APT攻击的事理对付其他攻击形式更为高等和前辈,其高等性紧张表示在APT在发动攻击之前须要对攻击工具的业务流程和目标系统进行精确的网络。

APT攻击常日会综合利用前述各种攻击办法,其攻击具有目标明确、暗藏性强、持续韶光久、大量利用0day漏洞等特点。2018年环球十大APT攻击事宜如下图所示。

APT攻击来源包括物理打仗(IDC机房)、网络、操作系统、运用系统、数据、职员等,个中最主要的是职员。

下面大略分享国内外对网络攻击的态势感知或舆图炮。国外的网站(https://cybemap.kaspersky.com)记录了网络攻击态势,每时每刻都会有各种攻击产生,舆图上实时监控每个节点。

该产品是卡巴斯基公司的,紧张用于监控安装其产品受攻击情形,并进行预警。

海内的网站紧张是国家互联网应急中央,如下图所示。

二.病毒初探1.关机BAT脚本

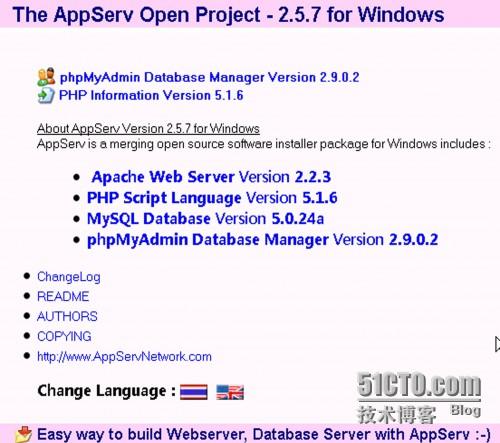

第一个脚本紧张是调用“shutdown”实现关机。其基本步骤如下:

新建文本文档输入 shutdown -s -t 600把txt改成bat如下图所示,运行CMD可以查看shutdown命令的基本用法。

基本命令为:

shutdown -s -t 600//现在让系统600秒之后关机shutdown -a//终止关闭打算机

运行结果如下图所示:

新建“test.bat”并填写“ shutdown -s -t 600”,某些系统须要在“文件夹选项”中,显示“隐蔽已知文件类型的扩展名”。

双击BAT文件即运行关机,如果须要取消,还是在CMD黑框中输入“shutdown -a”命令。

如果将其设置为启动项,每次开机都会实行这个程序,这须要在运行中添加即可,如下图所示。为什么要补充这个内容,由于很多病毒软件都是修正权限开机启动。

2.搞笑VBS脚本

VBS是基于Visual Basic的脚本措辞。VBS的全称是Microsoft Visual Basic Script,其措辞类似Visual Basic(VB)。VBS是微软WSH脚本的一种,WSH是Windows脚本宿主,支持vbs、js、wsh三种格式的脚本。脚本措辞属于阐明措辞,编写VBS脚本没有什么特定哀求,只要有系统带了WSH环境就可以,从WIN98就开始支持了。一个大略脚本文件的创建流程如下所示:

新建文本文档

输入 msgbox"Eastmount love CSDN, 你最帅!

"

把txt改成vbs

接着连续升级命令,考试测验编写一个去世循环脚本。

domsgbox"Eastmount love , 你最帅!

"loop

运行之后会去世循环弹出脚本,须要在任务管理器中结束任务 。

大家也可以考试测验制作一些恶搞小脚本工具,比如蓝屏操作(建议虚拟机验证)。

ntsd -c q -pn winlogon.ex

txt修正为bat

开始->程序->启动(右键)打开->把bat文件放入

把稳,该操作紧张是蓝屏让电脑重启,对电脑没有太大损伤,但也建议读者在虚拟机中进行实验。

接下来补充一段八年前的搞笑代码。把稳,下面这段代码真的会在5分钟后重启打算机,须要读者输入“我喜好猪”,点击完20只羊即可自动关闭重启操作。

set ws=createobject("wscript.shell")sub shutfun(s)select case scase 1ws.run"cmd.exe /c shutdown -s -t 300"case 2ws.run"cmd.exe /c shutdown -a"end selectend subcall shutfun(1)do while a<>"我喜好猪"a=inputbox("你喜好娜女神还是猪,快在对话框中输入喜好猪,否则后果自大,快输""我喜好猪"" ","输不输","")loopmsgbox "早说就行了嘛"msgbox"再输一遍我是猪!"msgbox"我是猪!"MsgBox"末了一次!"MsgBox"如果你很快的点过去,不看的话"MsgBox"我就要你踩我空间的!哼!"MsgBox"从前有座山!"MsgBox"山里有个庙."MsgBox"庙里有个老衲人在讲故事."ws.run"iexplore.exe https://blog.csdn.net/Eastmount"msgbox"哎呀累了!

数绵羊哄我睡觉"for i=1 to 20MsgBox i&"只绵羊"nextmsgbox"哎呀我困了,这次就饶过你吧,下次把稳哦!"msgbox"末了问个问题,我是不是大年夜大好人!

"call shutfun(2)if inputbox("是不是","请选择","是")<>"是" thencall shutfun(1)end if

PS:该文章大略阐述了病毒和木马,更多是遍及Web安全学习路线和防御知识,后续作者会更深入的学习恶意代码、木马的知识。

3.文件格式修正

将文件格式修正或文档加密都是常见的病毒,比如永恒之蓝、打单病毒等,它们便是将电脑内的所有资料、文档加密,当你要打开文件时,须要密码,此时通过比特币付费进行打单。

下面这个小操作是将exe文件修正为txt文档。当碰着可实行的exe文件,会认为它是一个txt文档,用记事本打开,导致可实行程序运行不起来,这是便是这个病毒的事理。

新建文本文档

增加代码:assoc.exe=txtfile

txt修正为bat

双击运行bat文件之后,我们的可实行文件就变成了txt文件。

乃至打开CMD都是TXT文本文件,如下图所示。

接着须要实行下面的命令还原exe文件。

assoc.exe=exefile还原的代码及效果如下图所示。

其他所有文件格式都转换为txt文件,如下所示。此时,如果隐蔽文件扩展名,乃至可以修正图标伪装成目标运用,当用户点击时会实行这些毁坏;但由于不知道目标是否有隐蔽文件扩展名,还是不建议这种“本”方法。

assoc .htm=txtfileassoc .dat=txtfileassoc .com=txtfileassoc .rar=txtfileassoc .gho=txtfileassoc .mvb=txtfile...4.网页JS代码

网页代码中也有类似的病毒,这里不进行详细阐述,只是贴几张效果图供大家学习。XSS紧张利用alert()弹框信息,比如管理员身份信息,从而获取干系知识。当鼠标移动到该位置,onMouseover会触发alert()弹框操作。

再比如无限弹框操作如下图所示:

核心代码是鼠标移动到input控件时,调用pop()函数弹出200个窗口,打开新窗口通过window.open()实现。此时须要任务管理器结束进程才能结束所有页面。建议大家在虚拟机中玩玩就好,知道事理即可,由于后续XSS与它们有关。

三.木马初探

特洛伊木马(Trojan Horse)是指投止在打算机里的一种非授权的远程掌握程序,这个名称来源于公元前十二世纪希腊和特洛伊之间的一场战役。由于特洛伊木马程序能够在打算机管理员未发觉的情形下开放系统权限、泄露用户信息、乃至盗取全体打算机管理利用权限,使得它成为了黑客们最为常用的工具之一。

木马是一种范例的网络病毒,基于远程掌握的黑客工具。它以暗藏的办法进入到目标机器,对目标机器中的私密信息进行网络和毁坏,再通过互联网,把网络到的私密信息反馈给攻击者,从而实现其目的的一种新型病毒。木马的特性包括:

暗藏性

潜伏性

再生性

木马的组成,经典的C/S架构:

客户端程序:安装在攻击者(黑客)方的掌握台,它卖力远程遥感指挥做事端程序:木马程序,它被隐蔽安装在被攻击(受害)方的电脑上木马分为主动型木马和反弹型木马。个中反弹型是攻击方打开端口,被攻击方会扫描端口,主动连接。

常见的木马包括:

远程掌握木马:冰河木马键盘屏幕记录木马:QQ密码记录器反弹窗口型木马:广外女生、网络神偷DDoS攻击木马下面大略演示大白鲨木马,安装如下图所示。

该木马须要配置程序,填写掌握另一台电脑的IP地址及端口号。

点击“天生做事端”后会天生一个做事器,运行如下图所示,会提醒上线。

同时能获取远程硬盘文件、进程、做事、注册表等信息 ,但该木马比较古老,现在是否能用作者没有进行干系验证。牢记绿色上网,否则后果自大。

后门是木马的一种,可以绕过或挫败系统安全设置,网页、线程、C/S、系统等都可以插入后门,乃至神经网络中都可以插入后门(对抗学习)。

在真实环境中,我们怎么把木马注入过去呢?这里会涉及到网络的一些根本知识,通过建立远程连接、网络传输等来发送恶意软件。个中木马的启动办法包括:

自启动功能:添加到启动项、修正组策略、修正注册表、捆绑

暗藏性:木马本身的暗藏性、运行时的暗藏性、通信时的暗藏性

既然木马的危害如此之大,我们又将如何预防呢?

木马的危害: 盗取用户信息(网游账号、网银信息、个人隐私),利用即时通讯软件传播病毒,给电脑后门,使电脑更随意马虎被黑客掌握

木马的征兆: 打算机反响速率变慢,硬盘一直读写,鼠标键盘一直使唤,窗口溘然被关闭,新的窗口莫名其妙打开,网络传输指示灯一贯闪烁,系统资源占用很多,运行某个程序没有反响,关闭某个程序时防火墙检测到造孽操作

四.总结这篇文章紧张是大略阐述病毒和木马,更多是遍及Web安全学习路线和防御知识,后续作者会更深入的学习恶意代码、木马的知识。同时,作者后续会结合Python监听鼠标操作、Python编写HOOK函数木马等,根本性文章,希望对您有所帮助。