一觉醒来,几个T的硬盘数据子虚乌有。

不说暗无天日吧,也至少是惨绝人寰了。

绝不夸年夜地说,上周四的6月24日,西部数据硬盘的My Book Live用户便是这样的心情。

调查后一看,果真是有黑客利用安全漏洞入侵了设备,才导致硬盘被格式化。

而安全技能职员深入追查后,居然还创造可能有两名黑客在互掐式入侵!

西部数据(Western Digital),环球有名硬盘厂商。

机器硬盘起身,一顿操作之后把产品线扩展到了移动硬盘、固态硬盘、NAS硬盘等多个领域。

而My Book Live便是NAS硬盘中的一员。它容量够大,还能远程管理硬盘中的数据,建立属于用户自己的个人云。

但对付My Book Live用户来说,上周四绝对是一个噩梦。

由于他们一觉醒来一脸懵逼:诶我硬盘数据怎么没了?!

不仅硬盘惨遭格式化,在网页登录管理掌握端时还会声明登录密码无效。

西部数据官方很快做出回应:

由于My Book Live利用时是通过一根以太网线连接到本地网络的,因此这份声明可以大略概括为:

入侵事宜我们正在查,大家先拔网线!

当然,官方也确定了这一事实:是黑客入侵导致了部分My Book Live设备被规复出厂设置,数据也被全部擦除。

两个漏洞,两名黑客能被黑客入侵,那肯定便是存在安全漏洞了。

西数技能职员在发布的公告中指出,入侵者利用的是CVE-2018-18472这一命令注入漏洞。

利用这一漏洞,可以在没有用户交互的条件下得到root远程命令实行的权限。

换句话说,只要知道硬盘的IP地址,就可以对其进行任意操作,连上岸密码也不须要破解。

但问题是,这一漏洞在2018年就已经由安全技能职员创造并公开了,只是官方一贯没有采纳相应方法。

西部数据对此的阐明是:

CVE-2018-18472这份漏洞报告影响的是2010年至2012年间发卖的My Book Live设备。这些产品从 2014 年开始就已不再发卖,也不再被我们的软件支持生命周期所覆盖。

就像是对官方的回应,5天之后,技能职员从这次被黑的两台设备中再次创造了第二个漏洞!

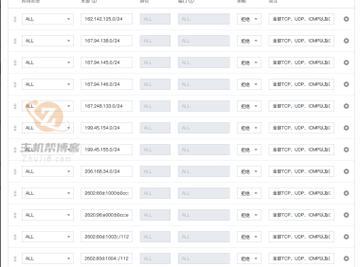

△从这两台设备中提取的日志文件

这个新漏洞存在于一个包含了实行重置的PHP脚本的文件中,这一脚本许可用户规复所有的默认配置,并擦除存储在设备上的所有数据。

但现在,用于保护这一重置命令的代码被注释掉了:

function post($urlPath, $queryParams = null, $ouputFormat = 'xml') { // if(!authenticateAsOwner($queryParams)) // { // header("HTTP/1.0 401 Unauthorized"); // return; // }

技能职员在剖析上述两份日志文件之后,认为这两台设备受到了利用未授权重置这一新漏洞的攻击。

这就涌现了一个很令安全职员困扰的问题:

明明已经通过「命令注入漏洞」得到root权限了,为什么还要再利用「未授权重置漏洞」进行擦除和重置呢?

再返回看看第一个漏洞,它在入侵设备时增加了这几行代码:

function put($urlPath, $queryParams=null, $ouputFormat='xml'){ parse_str(file_get_contents("php://input"), $changes); $langConfigObj = new LanguageConfiguration(); if(!isset($changes["submit"]) || sha1($changes["submit"]) != "56f650e16801d38f47bb0eeac39e21a8142d7da1") { die(); }

这样修正后,只要没有与某一特定的加密SHA1哈希值相对应的密码,任何人都不能利用这一漏洞。

而在其他被黑的设备中,被入侵修正的文件则利用了对应其他哈希值的不同密码。

因此,安全公司Censys的首席技能官Derek Abdin提出了一个假设:

在黑客A通过命令注入漏洞让设备传染恶意软件,形成了一种「僵尸网络」后,第二位黑客B又利用未授权重置这一新漏洞,实施了大规模的重置和擦除。

黑客B明显是一位竞争者,他试图掌握、或是毁坏黑客A的僵尸网络。

这次入侵可能是两名黑客在互掐!

不管两位黑客出于什么目的在互扯头花,西数My Book Live用户已经表示真的遭不住了。

发出第一声叫嚣的用户的2T数据已经木大了。

而相同遭遇的用户还有更多:

很多网友也对这西数硬盘的不作为感到极其不满:

3年了,一个REC漏洞还是没修睦。这意味着你硬盘上所有的数据都有可能被透露给攻击者。

西部数据官方对此作何回应呢?

他们在29日表示,将从7月份开始对数据丢失的用户供应数据规复做事。

而在做了技能剖析之后,西部数据认为“没有任何证据表明西部数据的云做事、固件更新做事器或客户凭据被透露”。

同时也表示:

在这次攻击中被利用的漏洞仅限于My Book Live系列,该系列于2010年推向市场,并在2015年得到末了的固件更新。这些漏洞不影响我们目前的My Cloud产品系列。

末了,他们还提到了一项以旧换新操持,用于支持My Book Live用户升级到My Cloud设备。

参考链接:[1]https://arstechnica.com/gadgets/2021/06/hackers-exploited-0-day-not-2018-bug-to-mass-wipe-my-book-live-devices/[2]https://arstechnica.com/gadgets/2021/06/mass-data-wipe-in-my-book-devices-prompts-warning-from-western-digital/[3]https://community.wd.com/t/action-required-on-my-book-live-and-my-book-live-duo/268147

My Book Live日志文件:https://github.com/dangoodin/My-Book-Live

— 完 —

量子位 QbitAI · 头条号签约

关注我们,第一韶光获知前沿科技动态