创造目标主机存在可疑IP连接信息

经排查系tmp目录下的可疑文件Welcom运行,同时创造了复制在bin目录下的双胞胎。

2. top动态查看进程,确定果真是/tmp/Welcom这玩意在搞怪

3. 拉下来轻微研究了下,逆向能力一样平常,只能最大略的看了看

各位可自行去拉取脚本

看行为该当是挺范例的minerd挖矿程序,该当是做过变异,哈勃竟然查不出来问题。

后边用其他引擎扫了扫基本也能确定类型

4、根据恶意程序的脚本,去查看系统定时任务

根据排查,恶意程序的传染韶光较久,根据文件用户属性应是来源于最初的Tomcat所属权限的用户,可能是通过前期低版本的Tomcat做事器漏洞被利用导致,后来以root用户运行了Tomcat导致传染了root用户。(最初的症状便是一开启Tomcat就流量超标)。

三、清理方案1. 打消主机上所有的非自主设置定时任务;

2. 打消/tmp目录下可疑文件,该目录为临时文件,建议不须要的都可清理

3. 打消Bin目录下Welcom文件

4. 打消/var/spool/cron/rootc文件

5. 打消/etc/wnell

6. 杀去世Welcom进程(pkill Welcom不雅观察一段韶光是否有重启迹象)

7. Iptalbless或防火墙策略限定对恶意IP:45.76.78.9和域名的连接http://love.suime.win/ (无法第一韶光打消程序或无法担保打消干净的双保险)

8. 删除系统中不用的账户

9. 关闭不须要的端口和做事,卸载不须要的组件如samba

10. 升级openssh到最新版本、Tomcat也及时升级最新版本(不建议利用root用户权限启动tomcat)

11. 排查/root/.ssh/目录下是否都是信赖的主机,打消内网已有其他主机被攻击作为跳板机的可能。

附录(顺道创造的DDoS后门):

在排查开机启动项时,创造/etc/init.d明显两个韶光和长相都很怪异的文件,其实在清理/tmp目录时候已经疑惑了/tmp/phpsos,就扔给一位逆向大牛同事剖析了下,说是很明显的DDoS.

后来查了下,这类木马比较常见,分享一下当时我用的笨方法比较快速的打消,

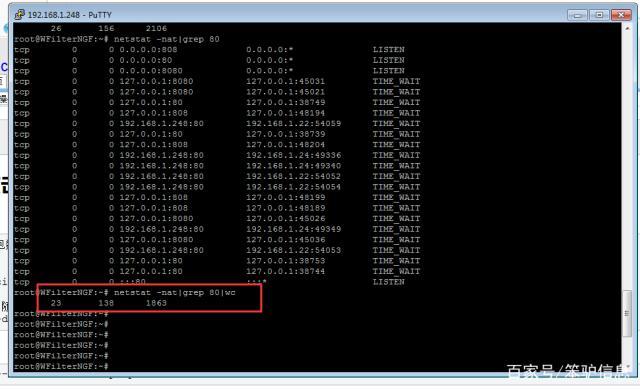

1.根据创造的那两个恶意文件入侵韶光定位了那个韶光点被修正的所有文件(很常见的更换ps和netstat…)

2. 根据文件的大小,找出所有木马主运行程序

实在刚刚才知道可以根据文件字节大小直接查找同样大小的文件find / -size 1223123c

打消结束后末了还得copy或者重装正常的系统命令。

本文作者:弹指江山,

本文来源:FreeBuf