网络文件系统(NFS)是一种分布式文件系统协议,使您可以通过网络共享远程目录。利用NFS,您可以在系统上挂载远程目录,并像对待本地文件一样利用远程打算机上的文件。

NFS协议默认情形下未加密,并且与Samba不同,它不供应用户身份验证。客户端IP地址或主机名限定了对做事器的访问。

在本教程中,我们将先容如何在LinuxMint 19.2上设置NFSv4做事器。我们还将向您展示如何在客户端上挂载NFS文件系统。

本示例假定您有一台运行 LinuxMint 19.2 的做事器,另一台运行其他Linux发行版的做事器。做事器和客户端该当能够通过专用网络相互通信。如果您的托管做事供应商不供应私有IP地址,则可以利用公共IP地址并将做事器防火墙配置为2049仅许可来自受信赖源的端口上的流量。

要连续学习本教程,您须要一台LinuxMint 19.2做事器:

至少 1GB的RAM具有sudo权限的非root用户没有做事器的同学,海内可以在阿里云购买,国外可以在去Vultr这里购买 VPS做事器。

本示例中的机器具有以下IP:

NFS Server IP: 192.168.33.10NFS Clients IPs: From the 192.168.33.0/24 range设置NFS做事器

我们将从安装和配置NFS做事器开始。

安装NFS做事器

刷新软件包索引并安装NFS做事器软件包:

sudo apt updatesudo apt install nfs-kernel-server

安装完成后,NFS做事将自动启动。

默认情形下,在LinuxMint 19.2,NFS版本2是禁用的。版本3和版本4已启用。您可以通过运行以下cat命令来验证:

sudo cat /proc/fs/nfsd/versions

输出:

-2 +3 +4 +4.1 +4.2

NFSv2现在已经很老了,没有情由启用它。

在/etc/default/nfs-kernel-server和/etc/default/nfs-common文件中设置了NFS做事器配置选项。在我们的情形下,默认设置就足够了。

创建文件系统配置NFSv4做事器时,一个好的做法是利用全局NFS根目录,并将实际目录绑定安装到共享安装点。在此示例中,我们将利用/srv/nfs4Director作为NFS根目录。

我们将共享具有不同配置设置的两个目录(/var/www和/opt/backups),以更好地解释如何配置NFS挂载。

该/var/www/由用户和组拥有www-data和/opt/backups它的拥有者root。

利用以下mkdir命令创建导出文件系统:

sudo mkdir -p /srv/nfs4/backupssudo mkdir -p /srv/nfs4/www

挂载实际目录:

sudo mount --bind /opt/backups /srv/nfs4/backupssudo mount --bind /var/www /srv/nfs4/www

要使绑定安装永久存在,请打开/etc/fstab文件:

sudo nano /etc/fstab

并添加以下行:

/opt/backups /srv/nfs4/backups none bind 0 0/var/www /srv/nfs4/www none bind 0 0导出文件系统

下一步是定义将由NFS做事器,共享选项和许可访问这些文件系统的客户端导出的文件系统。为此,请打开/etc/exports文件:

sudo nano /etc/exports

该/etc/exports文件还包含描述如何导出目录的注释。

在我们的情形下,我们须要导出www和backups目录,并仅许可192.168.33.0/24网络上的客户端访问:

/srv/nfs4 192.168.33.0/24(rw,sync,no_subtree_check,crossmnt,fsid=0)/srv/nfs4/backups 192.168.33.0/24(ro,sync,no_subtree_check) 192.168.33.3(rw,sync,no_subtree_check)/srv/nfs4/www 192.168.33.110(rw,sync,no_subtree_check)

第一行包含fsid=0定义NFS根目录的目录/srv/nfs。仅许可来自192.168.33.0/24子网的客户端对此NFS卷进行访问。该crossmnt选项是共享的一个导出目录的子目录目录。

第二行显示了如何为一个文件系统指定多个导出规则。它导出/srv/nfs4/backups目录,并且只许可对全体192.168.33.0/24范围进行读访问,并且只许可对进行读和写访问192.168.33.3。该sync选项见告NFS在回答之前将变动写入磁盘。

末了一行该当是不言自明的。有关所有可用选项的更多信息,请man exports在终端中输入。保存文件并导出共享:

sudo exportfs -ra

每次您修正 /etc/exports文件。如果有任何缺点或警告,它们将显示在终端上。要查看当前活动的出口及其状态,请利用:

sudo exportfs -v

输出将包括所有份额及其选项。如您所见,还有一些我们尚未在/etc/exports文件中定义的选项。这些是默认选项,如果要变动它们,则须要显式设置这些选项。

/srv/nfs4/backups 192.168.33.3(rw,wdelay,root_squash,no_subtree_check,sec=sys,rw,secure,root_squash,no_all_squash)/srv/nfs4/www 192.168.33.110(rw,wdelay,root_squash,no_subtree_check,sec=sys,rw,secure,root_squash,no_all_squash)/srv/nfs4 192.168.33.0/24(rw,wdelay,crossmnt,root_squash,no_subtree_check,fsid=0,sec=sys,rw,secure,root_squash,no_all_squash)/srv/nfs4/backups192.168.33.0/24(ro,wdelay,root_squash,no_subtree_check,sec=sys,ro,secure,root_squash,no_all_squash)

在Ubuntu上,root_squash默认情形下启用。这是有关NFS安全性的最主要的选择之一。这样可以防止从客户端连接的root用户对已安装的共享具有root特权。它将映射根UID和GID到nobody/ nogroup UID/ GID。为了使客户端打算机上的用户能够访问,NFS希望客户真个用户和组ID与做事器上的用户和组ID匹配。另一种选择是利用NFSv4 idmapping功能,将用户和组ID转换为名称,反之亦然。

而已。至此,您已经在Ubuntu做事器上设置了NFS做事器。现在,您可以转到下一步并配置客户端并连接到NFS做事器。

防火墙配置如果您在网络上运行防火墙,则须要添加一条规则,以启用NFS端口上的流量。

假设您正在UFW用来管理防火墙以许可从192.168.33.0/24子网进行访问,则须要运行以下命令:

sudo ufw allow from 192.168.33.0/24 to any port nfs

验证变动运行:

sudo ufw status

输出应显示2049许可端口上的流量:

To Action From-- ------ ----2049 ALLOW 192.168.33.0/24 22/tcp ALLOW Anywhere 22/tcp (v6) ALLOW Anywhere (v6) 设置NFS客户端

既然已经设置了NFS做事器并导出了共享,则下一步将配置客户端并安装远程文件系统。

您也可以在macOS和Windows打算机上挂载NFS共享,但是我们将重点关注Linux系统。

安装NFS客户端

在客户端打算机上,我们仅须要安装挂载远程NFS文件系统所需的工具。

在Debian/Ubuntu/LinuxMint上安装NFS客户端该软件包的名称包括用于在基于Debian的发行版上安装NFS文件系统的程序nfs-common。要安装它,请运行:

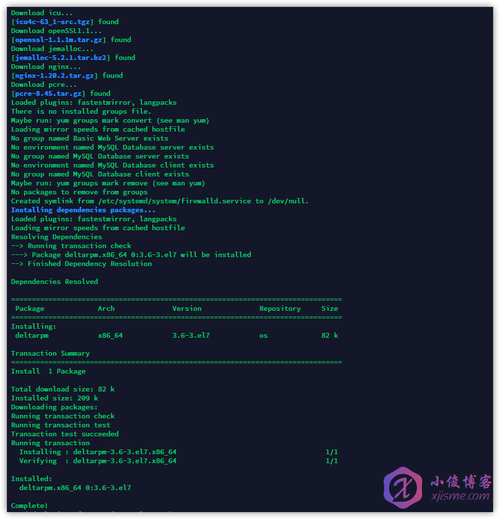

sudo apt updatesudo apt install nfs-common在CentOS和Fedora上安装NFS客户端

在Red Hat及其衍生版本上安装nfs-utils软件包:

sudo yum install nfs-utils挂载文件系统

我们将在具有IP的客户端打算机上事情,该IP 192.168.33.110对/srv/nfs4/www文件系统具有读写访问权限,而对/srv/nfs4/backups。

为安装点创建两个新目录。您可以在所需的任何位置创建此目录。

sudo mkdir -p /backupssudo mkdir -p /srv/www

利用以下mount命令挂载导出的文件系统:

sudo mount -t nfs -o vers=4 192.168.33.10:/backups /backupssudo mount -t nfs -o vers=4 192.168.33.10:/www /srv/www

192.168.33.10NFS做事器的IP 在哪里。您也可以利用主机名代替IP地址,但是客户端打算机须要解析该主机名。这常日是通过将主机名映射到/etc/hosts文件中的IP来完成的。挂载NFSv4文件系统时,您须要省略NFS根目录,因此/srv/nfs4/backups无需利用/backups。

利用mount或df命令验证是否成功安装了远程文件系统:

df -h

该命令将打印所有已挂载的文件系统。末了两行是已安装的共享:

Filesystem Size Used Avail Use% Mounted on/dev/mapper/VolGroup00-LogVol00 38G 1.7G 36G 5% /devtmpfs 236M 0 236M 0% /devtmpfs 244M 0 244M 0% /dev/shmtmpfs 244M 4.5M 240M 2% /runtmpfs 244M 0 244M 0% /sys/fs/cgroup/dev/sda2 1014M 87M 928M 9% /boottmpfs 49M 0 49M 0% /run/user/1000192.168.33.10:/backups 9.7G 1.2G 8.5G 13% /backups192.168.33.10:/www 9.7G 1.2G 8.5G 13% /srv/www

要使挂载在重启时永久存在,请打开/etc/fstab文件:

sudo nano /etc/fstab

并添加以下行:

192.168.33.10:/backups /backups nfs defaults,timeo=900,retrans=5,_netdev0 0192.168.33.10:/www /srv/www nfs defaults,timeo=900,retrans=5,_netdev0 0

要查找有关挂载NFS文件系统时可用选项的更多信息,请man nfs在终端中键入。挂载远程文件系统的另一种选择是利用该autofs工具或创建一个systemd单元。

测试NFS访问让我们通过为每个共享创建一个新文件来测试对共享的访问。

首先,考试测验/backups利用以下touch命令在目录中创建测试文件:

sudo touch /backups/test.txt

该/backup文件系统被导出为只读和期望,你会看到一个Permission denied缺点信息:

touch: cannot touch ‘/backups/test’: Permission denied

接下来,考试测验/srv/www利用以下sudo命令将测试文件创建为根目录:

sudo touch /srv/www/test.txt

同样,您将看到Permission denied。

touch: cannot touch ‘/srv/www’: Permission denied

如果您还记得该/var/www 目录归www-data用户所有,则此共享具有root_squash选项集,该选项将根用户映射到对远程共享没有写权限的nobody用户和nogroup组。

假定有一个www-data在客户机上利用具有相同的UID和GID作为远程做事器(它该当是的情形下,例如,在安装nginx的两台机器上),则可以进行测试以创建一个文件作为用户www-data用户组:

sudo -u www-data touch /srv/www/test.txt

该命令将不显示任何输出,表示文件已成功创建。

要验证它列出目录中的/srv/www文件:

ls -la /srv/www

输出应显示新创建的文件:

drwxr-xr-x 3 www-data www-data 4096 Jun 23 22:18 .drwxr-xr-x 3 root root 4096 Jun 23 22:29 ..-rw-r--r-- 1 www-data www-data 0 Jun 23 21:58 index.html-rw-r--r-- 1 www-data www-data 0 Jun 23 22:18 test.txt卸载NFS文件系统

如果不再须要远程NFS共享,则可以利用umount命令将其卸载为任何其他已安装的文件系统。例如,要卸载/backup共享,请运行:

sudo umount /backups

如果在/etc/fstab文件中定义了挂载点,请确保删除该行或通过添加注释掉它#在该行的开头。

结论在本教程中,我们向您展示了如何设置NFS做事器以及如何在客户端打算机上挂载远程文件系统。如果要在生产中履行NFS并共享敏感数据,则启用kerberos身份验证是一个好主张。

作为NSF的替代方法,您可以利用SSHFS通过SSH连接安装远程目录。SSHFS默认情形下是加密的,并且更易于配置和利用。

如有任何疑问,请随时揭橥评论。