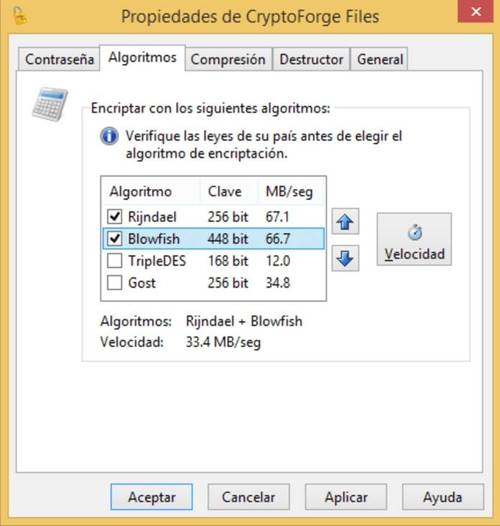

Blowfish加密算法的特点:

1. 对称加密,即加密的密钥和解密的密钥是相同的;

2. 每次加密之后的结果是不同的(这也是老夫比较欣赏的一点);

3. 可逆的,和老夫之前的文章先容的md5等择要算法不一样,他是可逆的;

4. 速率快,加密和解密的过程基本上由ADD和XOR指令运算组成;

5. 免费,任何人都可以免费利用不须要缴纳版权费;

6. BlowFish 每次只能加密和解密8字节数据;

Blowfish算法的源密钥——pbox和sbox是固定的,而我们要加密一个信息,须要自己选择一个key,用这个key对pbox和sbox进行变换,得到下一步信息加密所要用的key_pbox和key_sbox。解密亦是如此,由于Blowfish是对称加密算法,解密方在得到key后根据key天生解密所需的key_box和key_sbox。对同一个信息加密解密,选取的key的不同会导致密文的不同。因此,Blowfish算法的关键在于key的选择以及保密。

BlowFish算法中,有一个核心加密函数:BF_En(后文详细先容)。该函数输入64位信息,运算后,以64位密文的形式输出。用BlowFish算法加密信息,须要两个过程:

1.密钥预处理

2.信息加密

分别解释如下:

密钥预处理:

BlowFish算法的源密钥——pbox和sbox是固定的。我们要加密一个信息,须要自己选择一个key,用这个key对pbox和sbox进行变换,得到下一步信息加密所要用的key_pbox和key_sbox。详细的变革算法如下:

1)用sbox添补key_sbox

2)用自己选择的key8个一组地去异或pbox,用异或的结果添补key_pbox。key可以循环利用。

比如说:选的key是\公众abcdefghijklmn\"大众。则异或过程为:

key_pbox[0]=pbox[0]^abcdefgh

key_pbox[1]=pbox[1]^ijklmnab

…………

…………

如此循环,直到key_box添补完毕。

3)用BF_En加密一个全0的64位信息,用输出的结果更换key_pbox[0]和key_pbox[1]。i=0

4)用BF_En加密更换后的key_pbox,key_pbox[i+1],用输出替代key_pbox[i+2]和key_pbox[i+3]

5)i+2,连续第4步,直到key_pbox全部被更换

6)用key_pbox[16]和key_pbox[17]做首次输入(相称于上面的全0的输入),用类似的方法,更换key_sbox信息加密。信息加密便是用函数把待加密信息x分成32位的两部分:xL,xRBF_En对输入信息进行变换,BF_En函数详细过程如下:

对付i=1至16

xL=xL^Pi

xR=F(xL)^xR

交流xL和xR(末了一轮取消该运算)

blowfish算法

xR=xR^P17

xL=xL^P18

重新合并xL和xR

函数F见下图:

8位32位

|-----------S盒1-----------

||加

|8位32位|----

|-----------S盒2-----------|

||

||异或----

32位-|||

|8位32位||

|-----------S盒3---------------|加

||-----------------32位

||

||

|8位32位|

|-----------S盒4-----------------------

把xL分成4个8位分组:a,b,c和d

输出为:F(xL)=((((S[1,a]+S[2,b])MOD4294967296)^s[3,c])+S[4,d])MOD4294967296

(2的32次方)(2的32次方)

重新合并后输出的结果便是我们须要的密文。

算法解密

用BlowFish算法解密,同样也须要两个过程。

1.密钥预处理

2.信息解密

密钥预处理的过程与加密时完备相同

信息解密的过程便是把信息加密过程的key_pbox逆序利用即可。

可以看出,选择不同的key,用BlowFish算法加密同样的信息,可以得出不同的结果。

要破解BlowFish算法,便是要得到BlowFish算法的key。以是,利用BlowFish算法进行加密,最主要的也便是key的选择以及key的保密。个中key的选择可以利用bf_sdk中的_WeakKey函数进行考验。以下是该函数的解释:

源文:

---------------------------------------------------------------------------------------

_WeakKey

Function:TestifthegeneratedBoxesareweak

Argument:none

Return:AX=Status(1=weak,0=good)

Affects:AX,BX,CX,DX,SI,DI,directionFlag

Deion:After\"大众_InitCrypt\"大众youshouldtesttheBoxeswiththisfunction.

Iftheyprovideaweaknesswhichacryptoanalystcoulduseto

breaktheciphera\公众1\"大众isreturned.Inthiscaseyoushould

reloadtheoriginalboxesandlettheuserchooseadifferent

password.

---------------------------------------------------------------------------------------

译文:

---------------------------------------------------------------------------------------

_WeakKey

功能:测试产生的box是否安全

参数:无

返回:AX=1不屈安;AX=0安全

影响:AX,BX,CX,DX,SI,DI,方向标志

描述:利用\公众_InitCrypt\公众函数产生用于加密的Boxes后,你该当用这个函数测试产生的Boxes是否安全,如果该key产生的Boxes不屈安——可以被密码剖析者通过剖析Boxes得到key,那么,你该当采取其余一个key产生一个安全的Boxes用来加密。

————————————————————————

SSL证书是HTTP明文协议升级HTTPS加密协议的主要渠道,是网络安全传输的加密通道。关于更多SSL证书的资讯,请关注数安时期(GDCA)。GDCA致力于网络信息安全,已通过WebTrust 的国际认证,是环球可信任的证书签发机构。GDCA专业技能团队将根据用户详细情形为其供应最优的产品选择建议,并针对不同的运用或做事器哀求供应专业对应的HTTPS办理方案。